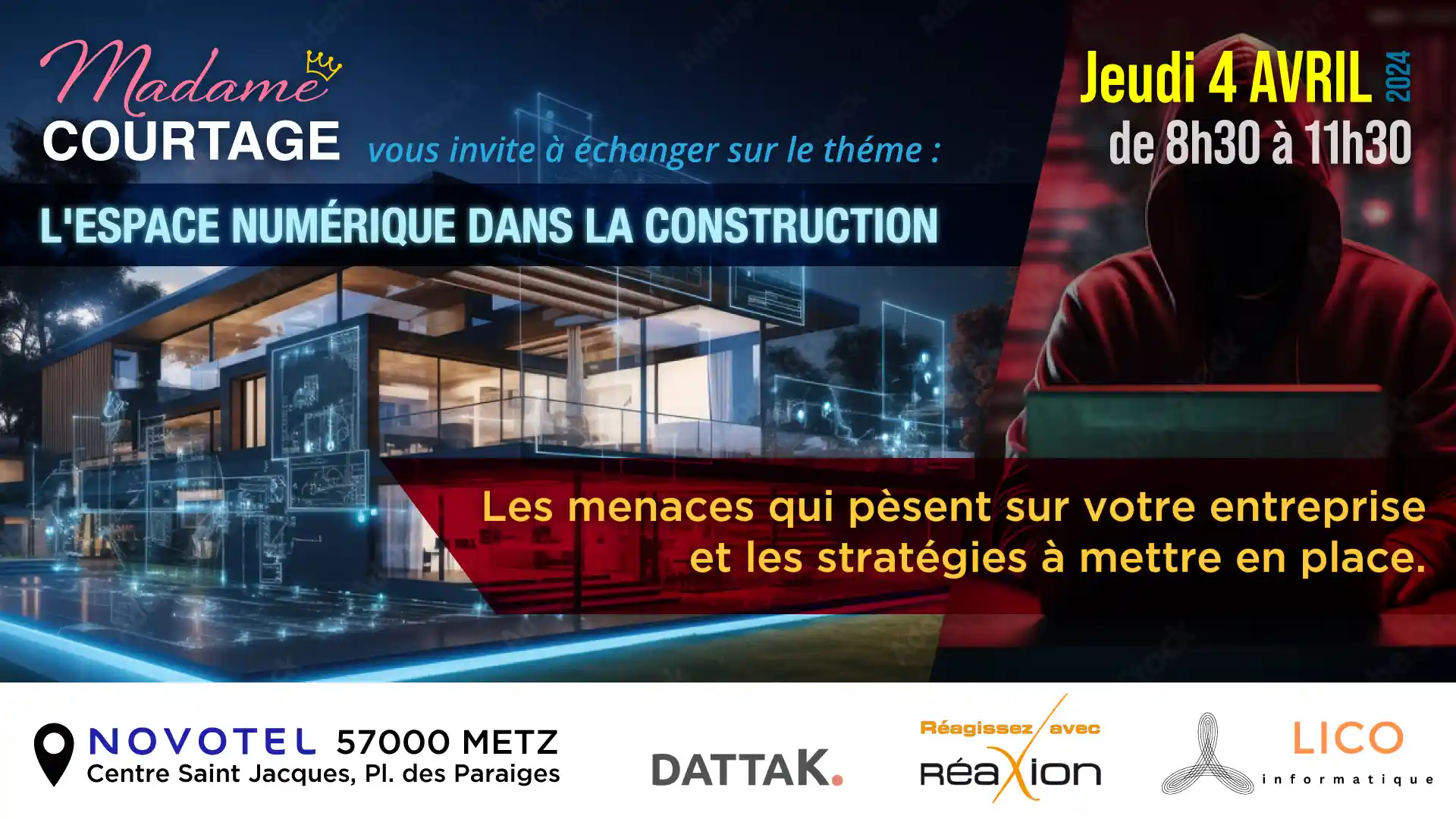

LA CYBERCRIMINALITE L’ESPACE NUMERIQUE DANS LA CONSTRUCTION : les menaces qui pèsent sur votre entreprise et les stratégies à mettre en place

Cet article fait suite à un petit déjeuner qui avait été organisé par Madame COURTAGE à Metz en collaboration avec :

– Julien CLAVIERAS : LICO INFORMATIQUE

– Augustin BRUNELLE : DATTAK

– François FOLTZENLOGEL : RéaXion

QU’EST-CE QUE LA CYBERCRIMINALITÉ

LA CYBERCRIMINALITÉ FAIT RÉFÉRENCE À L’USAGE DE L’INFORMATIQUE POUR COMMETTRE DES ACTIONS MALVEILLANTES. CETTE MENACE MODERNE EST EN CE MOMENT L’UNE DES PRINCIPALES INTIMIDATIONS AUXQUELLES LES ENTREPRISES SONT EXPOSÉES. ELLE PEUT MÊME AFFECTER LA SÉCURITÉ NATIONALE ET LA VIE PRIVÉE DES CITOYENS.

QUELQUES EXEMPLES :

- Usurpation d’identité

- Fraude au président

- Phishing ou hameçonnage

- Ransomware

- Blocage du système d’information le but étant de le rendre inopérant ou de détruire l’outil de production

QUI EST CONCERNÉ ?

TOUT LE MONDE EST CONCERNÉ…

Les entreprises représentent 57% du total des atteintes et les administrations 7%. Les individus sont aussi des cibles de premier choix, et à ce titre constituent un point de fragilité pour les entreprises avec notamment le développement du télétravail et la plus grande perméabilité des sphères professionnelles et privée.

Par grands secteurs :

LA DÉFENSE, LA FINANCE, L’ÉNERGIE, LE MÉDICAL ET LE PARAMÉDICAL SONT PARTICULIÈREMENT VISÉS.

Il ressort d’une étude réalisée par Veritas TECHNOLOGIE en 2023 sur la gestion des données que :

- La sécurité des données est le principal risque pour les entreprises basées en France.

- La France a connu un plus grand volume de pertes de données que la plupart des autres pays : 66% des personnes interrogées déclarent avoir subi une attaque de ransomware réussie.

- Le niveau d’information est différent en fonction que la personne interrogée occupe un poste d’encadrement ou qu’elle soit employée. Les personnes les plus hauts placées étant potentiellement plus proche de la vérité.

Ces chiffres démontrent non seulement la menace qui pèse sur la France mais aussi un manque de transparence. 87% des entreprises interrogées déclarent avoir subi des dommages réels y compris financiers et une perte de réputation.

COMMENT PROTÉGER SON SYSTÈME D’INFORMATION ? Par Julien CLAVIERAS société LICO INFORMATIQUE

Les différentes formes d’intrusion :

Quelques exemples :

- LE SPAM : Aussi appelé pourriel, est un courriel indésirable envoyé en masse pour faire de la publicité non légitime ou pour communiquer une arnaque à un nombre conséquent de destinataires.

- LE RANSOMWARE : Aussi appelé rançongiciel, est un logiciel malveillant qui bloque l’accès à l’ordinateur ou à des fichiers en les chiffrant et qui réclame à la victime le paiement d’une rançon pour en obtenir de nouveau l’accès.

- LE PHISHING : Aussi appelé hameçonnage, est une technique frauduleuse destinée à leurrer l’internaute pour l’inciter à communiquer des données personnelles (compte d’accès, mot de passe, numéro de téléphone, de sécurité sociale, informations bancaires).

- LE SPEAR PHISHING : Aussi appelé arnaque au président ou BEC (Business Email Compromise), est une attaque qui exploite la confiance et les relations interpersonnelles pour inciter les individus à divulguer des informations sensibles.

- LE SMISHING : Aussi appelé hameçonnage par SMS, est une méthode utilisée par les cybercriminels pour tromper leurs victimes en usurpant par SMS l’identité d’un tiers connu (administration, banque, services de livraison, services en ligne…).

- LE QUISHING : Aussi appelé phishing de QR code, cette technique dissimule des liens ou pièces jointes piégés dans les QR codes afin de contourner la détection des filtres d’e-mail.

Les croyances :

- Je suis une petite entreprise, je ne risque rien : Il faut noter qu’une entreprise sur 2 est victime d’une cyber attaque. 69% des entreprises victimes sont des TPE PME. 94% des logiciels malveillants sont délivrés par mail.

- J’ai un anti-virus, je suis protégé : Une protection gratuite est une première étape mais elle n’est pas suffisante. La navigation sur internet vous expose à une menace omniprésente. Les mécanismes d’attaque sont de plus en plus complexes qu’un simple antivirus est incapable de traiter de par sa conception.

- Je travaille sur un Mac, les appareils Apple sont protégés : Faux sentiment de sécurité n’offre aucun rempart face à l’attaque. On estime à 700 000 le nombre de mac infecté par le cheval de Troie Flashback. Il existe des dizaines de milliers de malwares spécifiques à mac. Faille des processeurs AMD et Intel, des pilotes graphiques. La vulnérabilité #IamRoot. Augmentation des parts de marché donc augmentation du nombre de cibles.

- Mes serveurs fonctionnent sous linux, il n’existe pas de menace contre ce système d’exploitation : À l’instar des machines Mac, de nombreuses vulnérabilités spécifiques à linux sont exploitées quotidiennement. Vulnérabilité des pilotes graphiques, des logiciels, des processeurs. 92% des sites internet sont sur des machines fonctionnant avec une distribution linux. Les logiciels de hacking sont très souvent des logiciels créés sous linux (Kali).

- Ce n’est pas grave si je me fais pirater, je n’ai pas de données très sensibles : Toutes nos données ont de la valeur et peuvent être monnayées : données de santé, bancaires, mail, adresse e-mail, adresse physique, numéro de téléphone, sécurité sociale. Revente de ces données aux entreprises ou à des groupes de hackers. Exploitation immédiate par les pirates pour des achats frauduleux par exemple.

Mise en place d’un plan de solutions de sécurité avancées :

- Filtrage mail (94 % des attaques proviennent d’un mail)

- Détection des menaces avec un EDR

- Chiffrage des mails

- Authentification multifactorielle

- Pare-feu

- Filtrage web

- Politique des mots de passe

- Politique de gestion des accès physiques et des accès aux dossiers

- Souscription d’un contrat d’assurance cyber qui va vous protéger en cas de survenance d’une attaque

(Interview avec Augustin Brunelle de DATTAK)

État de la menace :

Ransomwares : Ils sont considérés comme la menace la plus préoccupante à l’heure actuelle, avec des cybercriminels qui utilisent des techniques d’extorsion de plus en plus sophistiquées.

Logiciels malveillants : Ils comprennent les virus, les vers, les chevaux de Troie et les logiciels espions. Après une baisse d’utilisation associée au COVID-19, les logiciels malveillants sont de nouveau en hausse.

Ingénierie sociale : Cette menace exploite une erreur ou un comportement humain pour extraire des informations, en utilisant des techniques telles que le phishing (e-mail), le smishing (SMS), le quishing (QR code), ou l’intrusion physique par tromperie.

Menaces contre les données : 90% des violations de données impliquent un facteur humain. La manipulation des personnes et les erreurs humaines figurent parmi les principales tendances.

Menace contre la disponibilité :

Déni de service : Les attaques par déni de service distribué (DDoS) deviennent de plus en plus importantes et complexes et se dirigent vers les réseaux mobiles et les appareils IoT.

Disponibilité d’Internet : Ces menaces comprennent la prise de contrôle physique et la destruction de l’infrastructure internet. Selon le gouvernement ukrainien, environ 15% de l’infrastructure internet du pays a été détruite en juin 2022.

Désinformation / mésinformation : L’IA prend une place considérable dans la création et la diffusion de la désinformation, notamment avec la technique deepfake et les bots qui se font passer pour des humains.

Menaces contre la chaîne d’approvisionnement : Par exemple, l’attaque d’un fournisseur de services pour accéder aux données des clients. La complexité des chaînes d’approvisionnement a augmenté le risque et les conséquences de ces attaques pour de nombreuses organisations.

La sécurité des données est actuellement le plus grand risque auquel sont confrontées les entreprises en France. La menace est plus importante en France que dans le reste du monde. En effet, les entreprises y signalent des pertes de données plus importantes qu’ailleurs dans le monde. Les entreprises françaises sont vulnérables.

Le niveau de menace a augmenté dans tous les domaines, qu’il s’agisse de l’incertitude économique, du non-respect des exigences règlementaires, etc. Certaines entreprises ne se remettront pas de ce niveau accru de menace. Les entreprises françaises doivent comprendre que le risque est omniprésent si elles veulent survivre et prospérer.

**VOUS VOULEZ EN SAVOIR PLUS, VOUS VOULEZ CONNAITRE LES DIFFÉRENTS MOYENS DE VOUS PROTÉGER CONTRE LE RISQUE DE CYBER ATTAQUE, N’HÉSITEZ PAS À CONTACTER MADAME COURTAGE QUI SAURA VOUS ORIENTER VERS SON PARTENAIRE EXPERT EN CYBERCRIMINALITÉ ET VOUS AIDER À SOUSCRIRE UN CONTRAT D’ASSURANCE CYBER POUR PROTÉGER VOTRE SOCIÉTÉ.